Segui i soldi e troverai la mafia, diceva Giovanni Falcone. «Follow the money», sussurra Alan nella sua lingua: «Segui i soldi e troverai le informazioni». È un giorno di maggio del 2015 e Alan gioca con un tovagliolo di carta all’esterno di un pub di Goswell Road, all’angolo con Old Street, poco lontano dalla City di Londra. Si ferma a guardare un punto lontano dall’altra parte della strada dove – ma è solo un caso – su un edificio campeggia una grande insegna della Hsbc, la banca finita al centro di uno scandalo di evasione fiscale internazionale pochi mesi prima.

Tra un sorso di caffè e l’altro, Alan parla a lungo e colloca una accanto all’altra le tessere di un puzzle intricato che svela, pezzo dopo pezzo, ciò che nessuno ha mai raccontato: in che modo i servizi di intelligence riescono a violare gli archivi informatici delle grandi banche internazionali e delle società offshore per ricavare la merce oggi più preziosa per i Governi, e cioè le informazioni sul denaro.

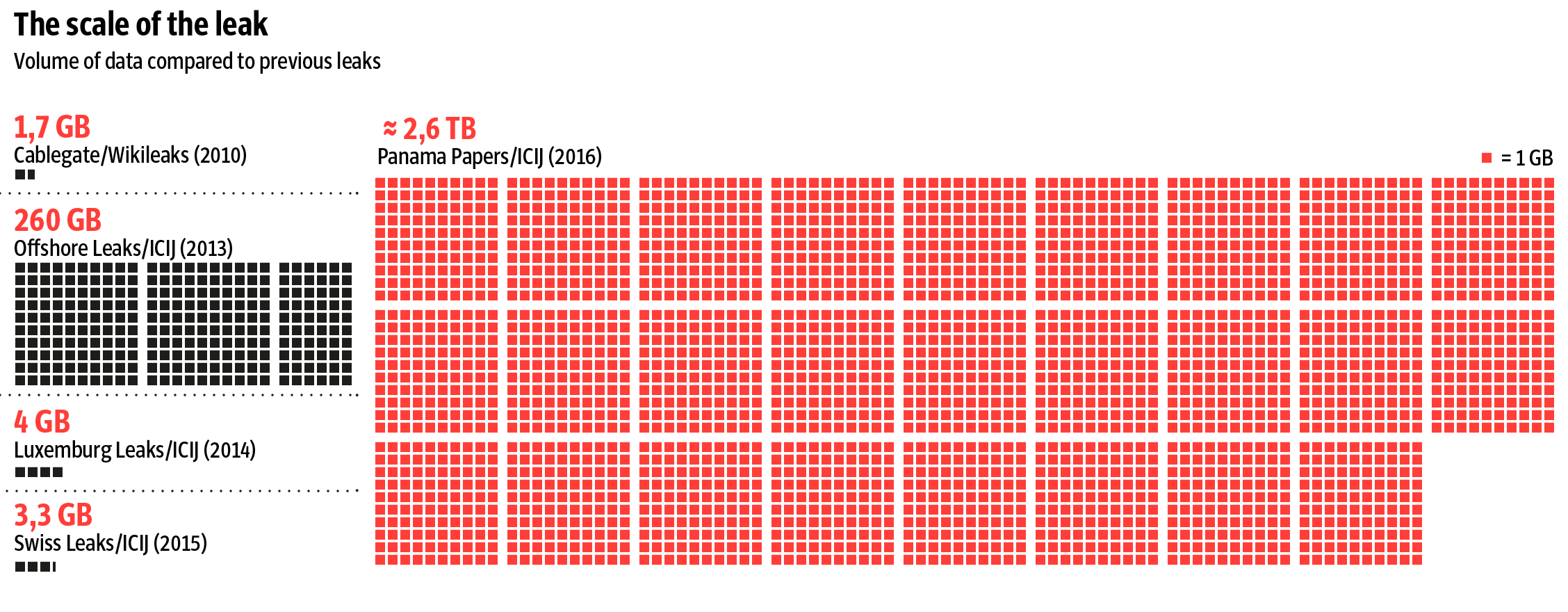

GRAFICI / Tutti i numeri dei Panama Papers

Nel maggio 2015 l’operazione che porterà alla pubblicazione dei Panama Papers è già segretamente in corso, ma bisognerà aspettare un anno prima che emerga in superficie. Impossibile dire se Alan ne sia informato ma la storia che narra spiega con un grado di attendibilità elevato come possa accadere che, un bel giorno, quarant’anni di file segreti di un grande studio legale di Panama finiscano sulle prime pagine dei giornali di tutto il mondo, in pasto all’opinione pubblica. E soprattutto in che modo i nomi e i conti bancari di centinaia di migliaia di evasori fiscali, politici corrotti, commercianti di armi, narcotrafficanti e criminali comuni possano essere risucchiati dagli archivi delle più grandi banche del mondo.

Panama papers, ecco i nomi e i documenti dei vip con i conti off shore

Nei Panama Papers spunta l’intelligence

L’uomo seduto al pub di Goswell Road non si chiama davvero Alan. Ha un lavoro in una società di servizi ma la sua vera attività è un’altra: Alan ha partecipato a operazioni organizzate da agenzie di intelligence per prelevare informazioni sugli evasori fiscali. Insomma, i servizi segreti. Ecco perché ci aiuterà a capire un concetto fondamentale: dobbiamo metterci bene in testa che la verità su chi ha trafugato i Panama Papers non la conosceremo mai. Dovremo accontentarci, forse, di una versione ufficiale che racconterà soltanto una parte della verità, quella più superficiale.

Alan è dunque una fonte qualificata. Potremmo definirlo un cacciatore di evasori fiscali, anche se l’etichetta sarebbe un po’ riduttiva per il compito che svolge. Ciò che importa è che Alan conosce in che modo i servizi di intelligence di grandi paesi hanno lavorato in questi anni per infiltrarsi nelle banche, nelle istituzioni finanziarie e negli uffici di avvocati d’affari per raccogliere informazioni sui soldi e i flussi di denaro che scompaiono nel grande fiume carsico dei paradisi fiscali. Sarà andata così anche per i Panama Papers?

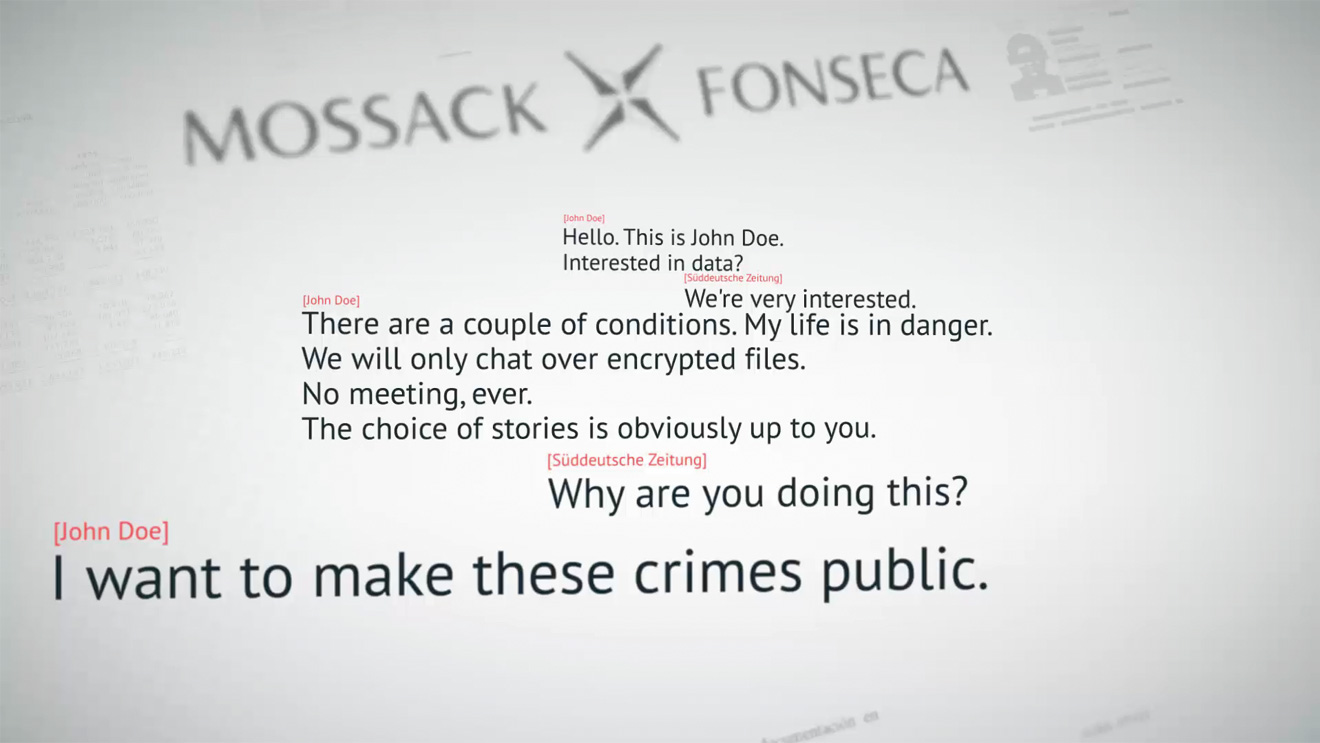

Martedì 12 aprile il quotidiano tedesco Sueddeutsche Zeitung, il giornale che ha ricevuto per primo i documenti trafugati alla Mossack Fonseca prima di condividerli con l’International consortium of investigative journalists (Icij), ha gettato un primo amo nello stagno. Ha scritto che «agenti segreti e loro contatti hanno utilizzato in larga misura i servizi» dello studio panamense Mossack Fonseca. Secondo il giornale tedesco «gli agenti hanno fatto aprire società di comodo per nascondere le loro azioni. Tra di loro ci sono anche contatti della Cia» che avrebbero utilizzato le società scudo create da Mossack Fonseca per dissimulare la loro attività. Nelle carte sarebbero stati rintracciati i nomi di alcuni protagonisti della vendita di armi all’Iran negli anni 80 (lo scandalo Iran-Contras) ed ex responsabili dei servizi di intelligence di almeno tre paesi, Arabia Saudita, Colombia e Ruanda.

A metà giugno, un informatico dell’ufficio di Ginevra dello studio legale panamense Mossack Fonseca è stato arrestato nella città svizzera dai magistrati che indagano sul furto di dati. L’uomo è sospettato «di aver prelevato una grande quantità di informazioni riservate», ma non è ancora chiaro se sia lui John Doe, la fonte anomina che ha passato ai giornalisti del Sueddeutsche Zeitung il materiale sugli evsori fiscali. Anche se John Doe ha negato in un documento inviato al giornale tedesco di aver mai lavorato per agenzie di intelligence, è possibile che tutta l’operazione dei Panama Papers sia partita dall’iniziativa di un servizio di intelligence europeo.

Niente è come sembra

La materia è spinosa e va affrontata con la stessa cautela con la quale si maneggerebbe una bomba a mano. «Perché niente è come sembra», ripeterà Alan nei successivi rendez-vous in altre città europee e italiane. Incontri complicati, apparentemente casuali, senza nessuna comunicazione telefonica e seguendo una procedura di sicurezza per non “bruciare” la fonte, sempre in luoghi affollati, spostandosi con mezzi pubblici, ore di attesa e mai cellulari, tablet o pc con sé. Niente è come sembra, ripete Alan, e sintetizza la parola d’ordine: «Deception», inganno. Attirare l’attenzione su qualcosa per nasconderne un’altra. Far perdere la logica. Dissimulare. Fare in modo che ciò che è dietro la verità ufficiale non affiori alla superficie.

LEGGI L’INTERVISTA Parla Falciani: «Lo scandalo dei Panama Papers favorisce gli Stati Uniti»

Insidiosi giochi di prestigio

Il racconto di Alan conferma ciò che Hervé Falciani ha dichiarato al Sole 24 Ore il 6 aprile: «Per un servizio di intelligence di medie dimensioni – ha rivelato l’ex ingegnere informatico della Hsbc protagonista dello scandalo SwissLeaks – entrare nei server di una società non è un’operazione che richiede una grande difficoltà. L’unico vero ostacolo è di natura politica. Perché oggi il punto importante è l’intelligence economica. Dall’inizio della crisi finanziaria del 2007 la competizione tra i paesi si è accentuata e in questa competizione – in un’economia che ruota sempre più attorno all’informazione – è l’intelligence economica a fare la differenza».

Diplomazie segrete

Al pub di Goswell Road, un anno fa, Alan definiva tutto ciò con una parola: diplomazia. I paesi più forti nello scenario geopolitico internazionale hanno bisogno di informazioni economiche per meglio posizionarsi sullo scacchiere mondiale. Le informazioni diventano merce di scambio, strumenti attraverso i quali si fa politica sotterranea. Talvolta sono armi di ricatto. Munizioni che i governi più forti ammassano nei magazzini informatici pronti a utilizzarle per raggiungere un obiettivo, magari per rafforzare una trattativa nelle sedi internazionali.

Negli ultimi sette anni gli Stati Uniti hanno inflitto multe per quasi 7,4 miliardi di dollari alle banche svizzere (Crédit Suisse, Ubs e Julius Baer in testa) e dalla Hsbc, accusate di aver favorito l’evasione fiscale di cittadini statunitensi. Parte di quella somma è stata già incassata. Ecco perché – sottolinea Alan – i servizi di intelligence sono affamati di informazioni. E più queste informazioni riguardano soldi, flussi di denaro, architetture societarie per dissimulare patrimoni, più sono segrete, più sono importanti. Banche e paradisi fiscali sono nel mirino perché è qui che si mescolano i soldi, sporchi e puliti, che girano per il mondo.

I file nascosti

Alan però non interrompe qui il suo ragionamento. Solo una parte di queste informazioni, racconta, è destinata a emergere. Le informazioni più importanti, quelle che sono in grado di condizionare le decisioni politiche e finanziarie restano sommerse. Un esempio? Falciani ha dichiarato che nell’operazione per prelevare i dati della Hsbc Private Bank sono stati copiati 800 gigabyte di file. La magistratura svizzera lo ha accusato di aver rubato «almeno 67 gigabyte». Ma solo 3,3 gigabyte sono finiti prima nelle mani dei giornalisti di Le Monde e poi in quelle dell’Icij che le ha pubblicate sui giornali di tutto il mondo. E gli altri 796,7 gigabyte? «Diplomazia», risponde Alan. I dati di OffshoreLeaks, rivelati dall’Icij nel 2013, su migliaia di società scudo domiciliate in 10 giurisdizioni offshore come le Isole Vergini Britanniche, le Isole Cook e Singapore, pesavano 260 gigabyte. Ma chi può escludere che una quantità analoga non sia rimasta sommersa e utilizzata per altri scopi?

Il caso Falciani ci aiuta a capire anche la complessità di queste operazioni. Falciani ha rivelato che il primo passo di quello che diventerà il più grande furto di dati bancari della storia viene realizzato nel 2006 e il prelevamento dei dati della Hsbc prosegue fino al 2008. La notizia del furto viene diffusa sui giornali un anno dopo, alla fine del 2009, e solo a febbraio del 2015 scatta l’operazione SwissLeaks con la pubblicazione della Lista Falciani sui media di tutto il mondo. Quasi dieci anni dall’inizio alla fine, un centinaio di persone coinvolte nell’operazione, una decina delle quali interne alla banca. Chi è in grado di organizzare tutto questo?

Come si organizza il furto dei dati

Un pezzo alla volta, nei diversi incontri durante tutto il 2015, Alan completa il racconto che aiuterà a capire come può avvenire il furto dei dati. Si tratta di un’operazione molto complessa, che richiede l’intervento di decine di uomini. Il primo passo è la scelta del bersaglio, la preda, l’organizzazione che custodisce i documenti giudicati interessanti. A volte è il caso che dà una mano. La presenza all’interno dell’organizzazione di una persona conosciuta dall’intelligence o ritenuta potenzialmente disponibile a partecipare all’operazione può aiutare a orientare la scelta del bersaglio.

La talpa

Poiché non si tratta di operazioni di semplice hackeraggio – osserva Alan – è necessario che all’interno della struttura scelta come preda venga individuato un punto di riferimento: la “talpa” che fungerà da pivot. Può essere un dipendente della società-bersaglio o un “agente” che viene infiltrato con questo obiettivo. Sia nel primo, ma soprattutto nel secondo caso, questa fase richiederà del tempo per preparare la “talpa” al lavoro che dovrà svolgere: conoscere dal di dentro la società, identificare quali sono i file che dovranno essere prelevati, capire in che modo i documenti potranno essere copiati e identificare le persone che all’interno della società potranno aiutare a raggiungere l’obiettivo. La complessità di questo passaggio fa sì che le operazioni durino alcuni anni.

La tessitura del network

Ecco che a questo punto, racconta Alan, si può cominciare a creare il network delle persone che dovranno portare a termine l’operazione. Quante ne saranno necessarie? Dipende dal grado di complessità del furto. Bisognerà coinvolgere un certo numero di complici interni che lavorano nei punti strategici della società-bersaglio. All’esterno della società un’altra rete dovrà fungere da supporto e da coordinamento delle varie fasi dell’operazione. Un accorgimento fondamentale da osservare con scrupolo è che nessuno dei singoli uomini del network dovrà conoscere l’intera operazione ma solo una piccola parte, quella che lo riguarda più da vicino. E così i contatti tra i partecipanti al network dovranno essere limitati al minimo, mai in gruppi numerosi per far sì che ogni singolo componente conosca al massimo altre due persone della rete.

VIDEO Nei paradisi fiscali ricchezze per 32mila miliardi di dollari

L’analisi dei dati

La fase tre è quella dell’analisi dei dati che dovranno essere prelevati. Gli uomini all’interno della società-bersaglio dovranno individuare quali sono i file sensibili e soprattutto dove sono custoditi. Non è un lavoro semplice da compiere perché presuppone una profonda conoscenza della struttura nella quale si lavora. Se si tratta di una piccola società, allora l’operazione può richiedere pochi mesi, ma se si tratta di una grande banca o di un’istituzione finanziaria, diventa molto più complessa. Bisognerà individuare i dipartimenti della banca dove vengono trattati i file che interessano e capire dove vengono immagazzinati. La conoscenza del sistema o dei sistemi informatici della società-bersaglio è imprescindibile per portare a termine l’operazione.

Come prelevare i file

A questo punto, prosegue Alan, occorre risolvere due problemi: come prelevare i dati e, soprattutto, come convincere le persone che sono all’interno della società a collaborare, seppur inconsapevolmente, all’operazione. Già, come si fa? Alan guarda fisso negli occhi e sorride. Non parla. Dice soltanto: «Ognuno ha le sue piccole debolezze. Sono proprio quelle il nostro passepartout…».

Il sistema informatico

Costituito il network, interno ed esterno alla società-bersaglio, un passo delicato è la predisposizione del sistema informatico che dovrà “risucchiare” i file dall’archivio interno, impadronendosi di fatto dei server nei quali i dati sono custoditi, e dovrà poi consentire di analizzarli per valutarne l’affidabilità, capire cioé se si tratta dei file originali della società-bersaglio o se c’è stata qualche “contaminazione” creata ad arte da qualcuno per comprometterne l’utilizzo. Anche in questo caso Alan non vuole dire di più. L’argomento è troppo sensibile e si rischia di dire troppo.

Ci vengono però in aiuto le parole di Hervé Falciani, scritte nel libro in cui ha raccontato la sua storia. Falciani spiega che il suo ruolo all’interno di quella che definisce «rete» era quello di controllare le informazioni prelevate ogni giorno da alcuni dipendenti della Hsbc. I dati erano stati immagazzinati in un cloud che utilizzava un sistema peer-to-peer per frammentarli in decine di migliaia di piccoli file, i quali venivano a loro volta sparati nei computer di altrettanti ignari navigatori del web. Ognuno di noi all’interno del suo pc potrebbe avere ancora oggi frammenti dei dati della Hsbc e non saperlo. Falciani aggiunge anche che all’elaborazione di questo sistema potrebbe aver partecipato Edward Snowden (nella foto di apertura in alto e in quella sotto, fotografato per il servizio di Wired), nel periodo che trascorse a Ginevra lavorando per la Cia.

L’ultimo passo

La fase operativa dell’operazione si conclude così. I dati sono stati prelevati e analizzati. A questo punto, prosegue Alan, l’intelligence che ha organizzato il lavoro, spesso servendosi della collaborazione di servizi segreti di altri paesi, deve rimettersi alle valutazioni politiche su come proseguire. Parte del materiale rimarrà nascosto, altri pezzi verranno segretamente inviati alle autorità di paesi amici e finiranno nelle mani di magistrati e investigatori. Solo in seguito, forse, una parte dei file sarà consegnata alla stampa e allora l’opinione pubblica ne verrà informata. A quel punto lo scandalo esploderà.

Operazioni di questo tipo hanno consentito di sollevare il velo su realtà che altrimenti sarebbero rimaste sconosciute. La pressione dell’opinione pubblica innescata da queste rivelazioni ha spinto le autorità politiche a prendere decisioni che in caso contrario, probabilmente, non sarebbero state nemmeno pensate. Quante banche sono state già infiltrate? Alan non vuole dirlo. Aggiunge soltanto che “nessun evasore fiscale è ormai al sicuro”.

Il messaggio è chiaro: cari evasori fiscali, voi non lo sospettate neppure ma i dati dei vostri soldi potrebbero essere nelle mani di qualcuno che ne farà l’uso più conveniente per il proprio paese e dopo, forse, lo darà in pasto all’opinione pubblica.

Il tempo è scaduto. Alan posa il tovagliolo, si alza e se ne va in silenzio, scomparendo tra le strade di Londra. Se anche per i Panama Papers è andata come lui racconta non lo sapremo mai. Questa, almeno, è l’unica certezza.

ECCO IL LINK all’articolo originale pubblicato il 16 maggio 2016 sul sito del Sole 24 Ore

L’URLO è anche su Facebook (clicca qui), su Google+ (clicca qui) e su Flipboard (clicca qui)

angelo.mincuzzi@ilsole24ore.com